渗透测试

s

wireshark抓QQ内网数据包还原原始数据

我们要满足内网条件就要让我们的手机和电脑在同一个局域网之中,要实现这个只需要把我们的电脑和手机都连接上我们的校园网就好

然后我们查看手机的IP地址

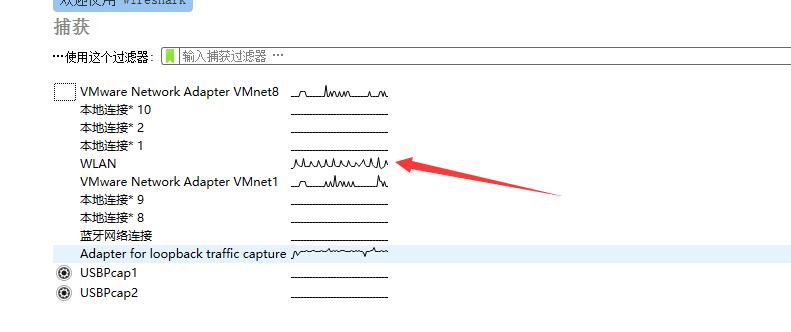

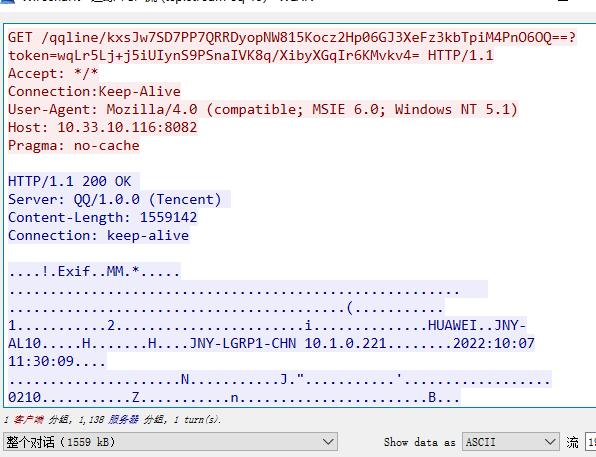

现在我们拿到了我的ip地址,现在我们打开我们的小鲨鱼wireshark,在小鲨鱼的数据流里面双击WAFN里面

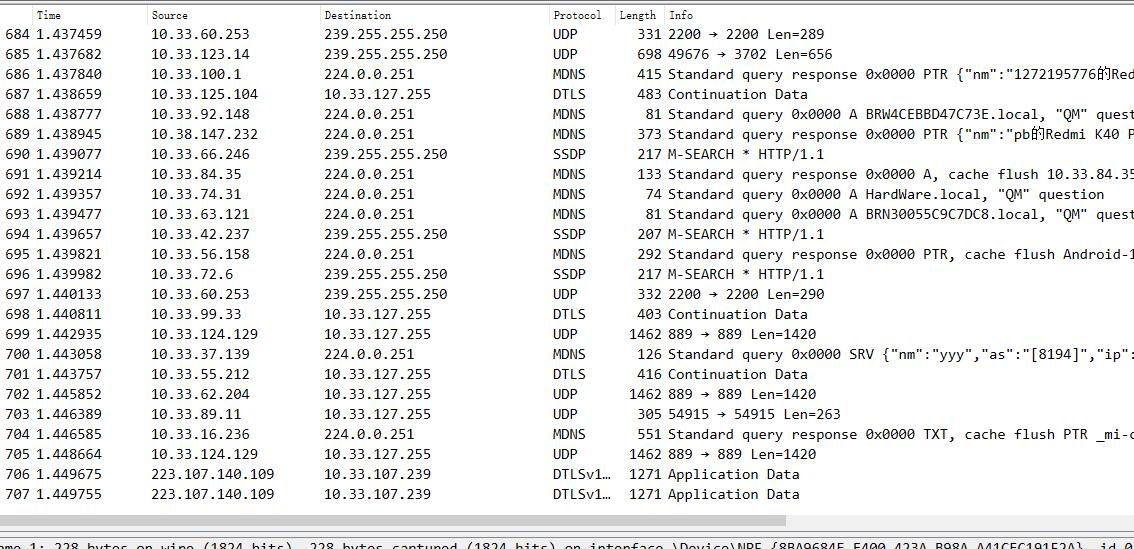

双击进去以后我们看到里面有好多数据包

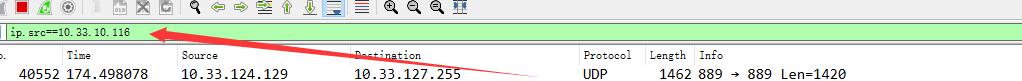

这样的话我们无法很好地筛选出我们想要的数据包(也就是qq的数据包),我们现在过滤器添加一个筛选,

ip.src==10.33.10.116

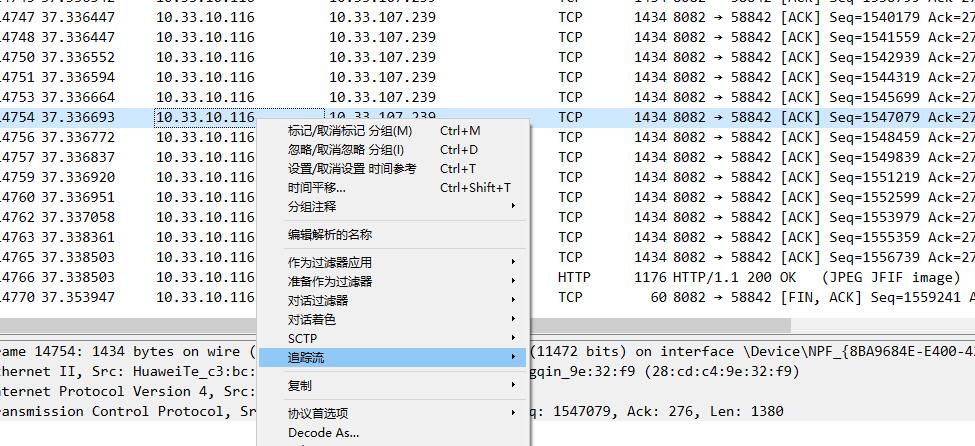

欧克,现在我们把该准备好的东西都准备好了,然后我们手机上面向我们的电脑传一张图片,选中一个数据包后我们右键选中追踪流中的tcp流

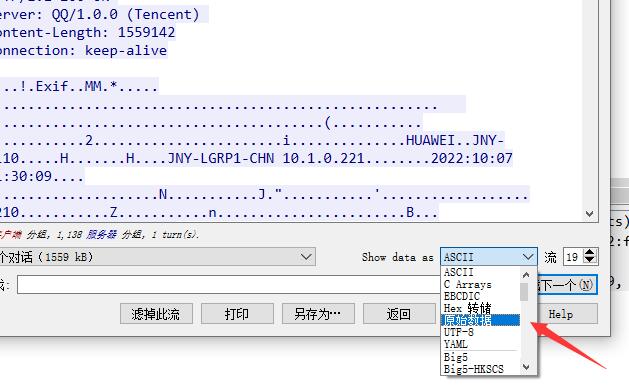

我们现在看到tcp流的数据包,我们在show data as中将ascii码换成原始数据

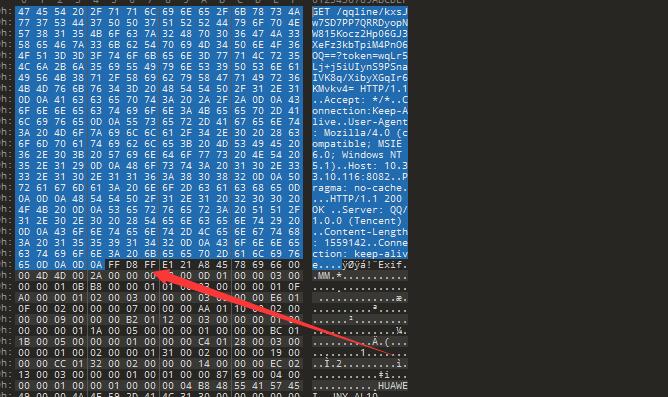

我们把这个数据另存为1.jpg放在桌面接下来用010把图片打开,因为我们要还原的是一个图片数据,那么我们要知道图片的文件头是什么,那什么是文件头

文件头是直接位于文件中的一段数据,是文件的一部分,文件头的作用简单点说就是告诉电脑这个文件类型是什么是jpg或者png,我这里传递的是jpg文件,所以我们百度到jpg文件头是FFD8 FF

我们来看到这张图片箭头指出来的就是jpg的文件头而被我选中的那些是数据包的传递信息,我们在里面可以看到,利用的GET传输方式,QQ的数据包以及HTTP协议甚至是我的ip地址和端口号,我们将这些东西删除后剩下的就是我们的图片的信息,删除后保存就可以得到图片信息了

那么我们发现这样的结果是比较恐怖的,为什么呢如果我的手机IP地址泄露了那么和我同在一个内网的同学就可以监听我的IP地址去把我的手机向电脑的信息截获,导致我的信息被泄露。那这是什么原因呢。

我的手机和我的电脑处在一个内网环境下的话,我手机发包给电脑的时候先检测到他们同属一个内网环境下,他就直接发包到我的电脑上,并没有通过qq的服务器导致数据包可以被拦截而且我们的数据没有被加密。